ip http secure-serverを無効にする

次のシナリオの Catalyst スイッチのパスワードリカバリを行っていると、ruuning-config に自身で設定していない余計なもの (「crypto pki trustpoint …」と「crypto ca certificate chain …」のセクション) が勝手に追加されていました。

これは、ip http secure-server を無効にして、no crypto pki trustpoint … をグローバルコンフィギュレーションモードで実行すれば削除できますが、最初に ip http secure-server を無効にしておけば「自己署名証明書」が生成されることはないので、本シナリオでは ip http secure-server の無効コマンドだけやります。

SW-A# sh run

Building configuration...

・

・

・

crypto pki trustpoint TP-self-signed-3080755072

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-3080755072

revocation-check none

rsakeypair TP-self-signed-3080755072

!

!

crypto ca certificate chain TP-self-signed-3080755072

certificate self-signed 01

3082029F 30820208 A0030201 02020101 300D0609 2A864886 F70D0101 04050030

59312F30 2D060355 04031326 494F532D 53656C66 2D536967 6E65642D 43657274

69666963 6174652D 33303830 37353530 37323126 30240609 2A864886 F70D0109

02161743 45322D33 3535302D 31332E73 756D6D30 342D3335 3530301E 170D3933

30333031 30303030 35395A17 0D323030 31303130 30303030 305A3059 312F302D

・

・

・

ip http server

ip http secure-server

!

!

line con 0

line vty 0 4

login

line vty 5 15

login

!

end

SW-A#

これは「自己署名証明書」で、Cisco サイトによると「CA の信頼点を設定していないと、セキュア HTTP 接続を有効にした場合、そのセキュア HTTP サーバ(またはクライアント)に対する一時的または永続的な自己署名証明書が自動的に生成されます。」だそうで、やはり勝手に作るのは正常動作だそうですが、必要なければ見苦しいだけです。これは、ip http secure-server を無効にして、no crypto pki trustpoint … をグローバルコンフィギュレーションモードで実行すれば削除できますが、最初に ip http secure-server を無効にしておけば「自己署名証明書」が生成されることはないので、本シナリオでは ip http secure-server の無効コマンドだけやります。

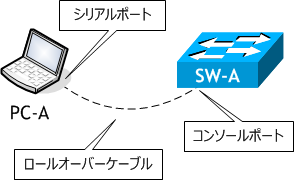

ネットワーク構成図

- ip http secure-server を無効にしなさい。

Switch# conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)# no ip http secure-server Switch(config)# ^Z Switch#

ただこれだけのシナリオです。

Catalyst スイッチに https 接続する必要がなければ有効である必要はないので、無効にしておく方がいいでしょう。

Catalyst スイッチに https 接続する必要がなければ有効である必要はないので、無効にしておく方がいいでしょう。