番号付き標準IPアクセスリストを設定する (ワイルドカードマスク)

※ 前の「シナリオ」の続きとして記載しています。

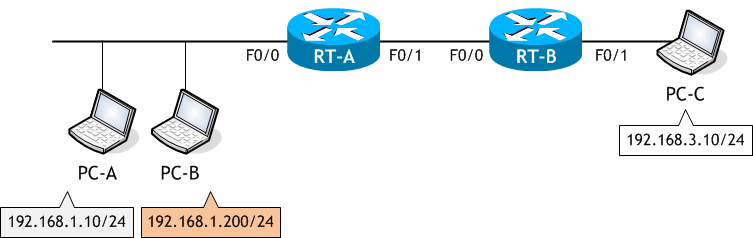

ネットワーク構成図

- PC-B のIPアドレスを 192.168.1.200/24 へ変更しなさい。

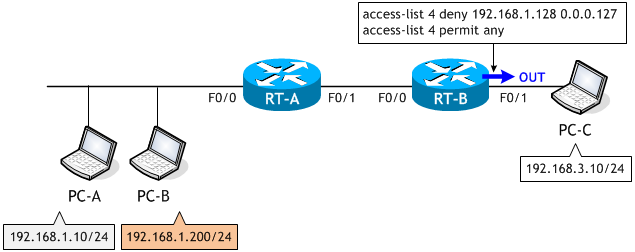

- IPアドレス 192.168.1.128~192.168.1.255 発のパケットのみを拒否する標準IPアクセスリストを新しく作り、

RT-B の F0/1 out に適用しなさい。 - RT-B で、sh access-lists および sh ip int f0/1 コマンドで、作成したアクセスリストと、それの適用場所/方向を確認しなさい。

- PC-A と PC-B から PC-C へ ping を実行しなさい。

< PC-B > C:\> netsh interface ipv4 set address "イーサネット" static 192.168.1.200 255.255.255.0 192.168.1.1 C:\> ipconfig Windows IP 構成 イーサネット アダプター イーサネット: 接続固有の DNS サフィックス . . . . .: IPv4 アドレス . . . . . . . . . . . .: 192.168.1.200 サブネット マスク . . . . . . . . . .: 255.255.255.0 デフォルト ゲートウェイ . . . . . . .: 192.168.1.1 C:\>

< RT-B > RT-B# conf t Enter configuration commands, one per line. End with CNTL/Z. RT-B(config)# access-list 4 deny 192.168.1.128 0.0.0.127 RT-B(config)# access-list 4 permit any RT-B(config)# int f0/1 RT-B(config-if)# ip access-group 4 out RT-B(config-if)# ^Z RT-B#

< RT-B >

RT-B# sh access-lists

Standard IP access list 3

10 deny any (8 matches)

Standard IP access list 4

10 deny 192.168.1.128, wildcard bits 0.0.0.127

20 permit any

RT-B# sh ip int f0/1 | section access list

Outgoing access list is 4

Inbound access list is not set

RT-B#

< PC-A >

C:\> ping 192.168.3.10

192.168.3.10 に ping を送信しています 32 バイトのデータ:

192.168.3.10 からの応答: バイト数 =32 時間 =5ms TTL=126

192.168.3.10 からの応答: バイト数 =32 時間 =2ms TTL=126

192.168.3.10 からの応答: バイト数 =32 時間 =2ms TTL=126

192.168.3.10 からの応答: バイト数 =32 時間 =2ms TTL=126

192.168.3.10 の ping 統計:

パケット数: 送信 = 4、受信 = 4、損失 = 0 (0% の損失)、

ラウンド トリップの概算時間 (ミリ秒):

最小 = 2ms、最大 = 5ms、平均 = 2ms

C:\>

< PC-B >

C:\> ping 192.168.3.10

192.168.3.10 に ping を送信しています 32 バイトのデータ:

192.168.2.2 からの応答: 宛先ネットワークに到達できません。

192.168.2.2 からの応答: 宛先ネットワークに到達できません。

192.168.2.2 からの応答: 宛先ネットワークに到達できません。

192.168.2.2 からの応答: 宛先ネットワークに到達できません。

192.168.3.10 の ping 統計:

パケット数: 送信 = 4、受信 = 4、損失 = 0 (0% の損失)、

C:\>

PC-A からの ping は成功し、PC-B からの ping は失敗しました。

access-list 4 deny 192.168.1.128 0.0.0.127

192.168.1.128 と 0.0.0.127 を2進数で書くと次のようになります。

ワイルドカードマスクの「0」のビットの部分が一致するIPアドレスがこのアクセスリストが許可/拒否する対象となります。「1」のビットの部分は無視しますので、一致している必要はありません。

例えば、当然IPアドレス 192.168.1.128 は一致しますが、192.168.1.10 や 192.168.1.200 はどうでしょうか?

192.168.1.200 は一致していますが、192.168.1.10 は一致していません。

したがって、送信元IPアドレスが 192.168.1.200 発のパケットはこのアクセスリストで拒否されますが、192.168.1.10 発のパケットはこのアクセスリストでは拒否されず、次のアクセスリスト access-list 4 permit any で許可されパケットは通過します。